In che modo le organizzazioni finanziarie possono proteggere i sistemi di presentazione wireless da fughe di dati e altre vulnerabilità?

- BenQ

- 2022-12-19

In termini puramente pratici, il settore finanziario è uno dei più sensibili per quanto riguarda le falle nella sicurezza informatica. Dagli hacker che espongono i dati dei clienti alle fughe di notizie sulle imminenti IPO, qualsiasi tipo di violazione dei dati o anche solo l'apparenza di tali violazioni potrebbe essere fatale per la reputazione dell'istituto finanziario e persino metterlo in pericolo dal punto di vista legale. Allo stesso tempo, il settore finanziario è anche uno dei più suscettibili alle violazioni della sicurezza dei dati: secondo una recente analisi, circa due terzi delle oltre 60 società bancarie e finanziarie globali hanno subito almeno un grave attacco alla sicurezza informatica nel corso di un anno.

Ciò significa che qualsiasi organizzazione che opera nel settore deve essere costantemente vigile sui propri dati, assicurandosi che qualsiasi hardware digitale attraverso il quale i dati potrebbero passare - in particolare le apparecchiature comunemente trascurate ma frequentemente utilizzate, come un sistema di presentazione wireless (WPS) - sia dotato di funzioni di sicurezza in grado di prevenire eventuali violazioni. Inoltre, in previsione di eventuali nuove minacce che potrebbero svilupparsi in futuro, le stesse organizzazioni dovrebbero cercare di utilizzare apparecchiature più performanti e dotate di una tecnologia all'avanguardia, in grado di affrontare qualsiasi potenziale minaccia una volta che questa si presenti sulla scena.

Le minacce alla sicurezza dei dati più comuni per il settore finanziario

Per le banche e le società di servizi finanziari, le minacce più comuni alla sicurezza dei dati tendono a rientrare in due categorie generali: le violazioni dei dati e le infiltrazioni nella rete. Per violazione dei dati, in termini di sistemi di presentazione wireless, si intende l'intrusione nella connessione wireless tra il dispositivo di trasmissione del WPS e il suo ricevitore, con conseguente fuga di dati e furto di dati. L'infiltrazione nella rete, invece, significa sfruttare la stessa connessione wireless per introdursi nella rete dell'intera organizzazione. Sapendo questo, è compito del personale IT di ogni organizzazione procurarsi solo apparecchiature WPS in grado di affrontare efficacemente questo tipo di minacce.

Come un sistema di presentazione wireless può affrontare le minacce alla sicurezza dei dati

Alla luce delle minacce descritte in precedenza, quali caratteristiche dovrebbe ricercare il personale IT nel valutare il tipo di sistema di presentazione wireless da utilizzare nella propria organizzazione?

In primo luogo, vi sono caratteristiche indispensabili per la sicurezza dei dati wireless e che quindi dovrebbero essere un prerequisito per qualsiasi WPS preso in considerazione dal team IT. Tra queste, un chip router incorporato che consente un segnale wireless autonomo tra il trasmettitore e il ricevitore, completamente isolato dalla rete dell'organizzazione, evitando così la possibilità di infiltrazioni nella rete. Un altro prerequisito è una soluzione WPS che non richieda l'installazione di software o driver aggiuntivi sul dispositivo dell'utente, in modo da escludere la possibilità di violazione dei dati tramite software di terze parti.

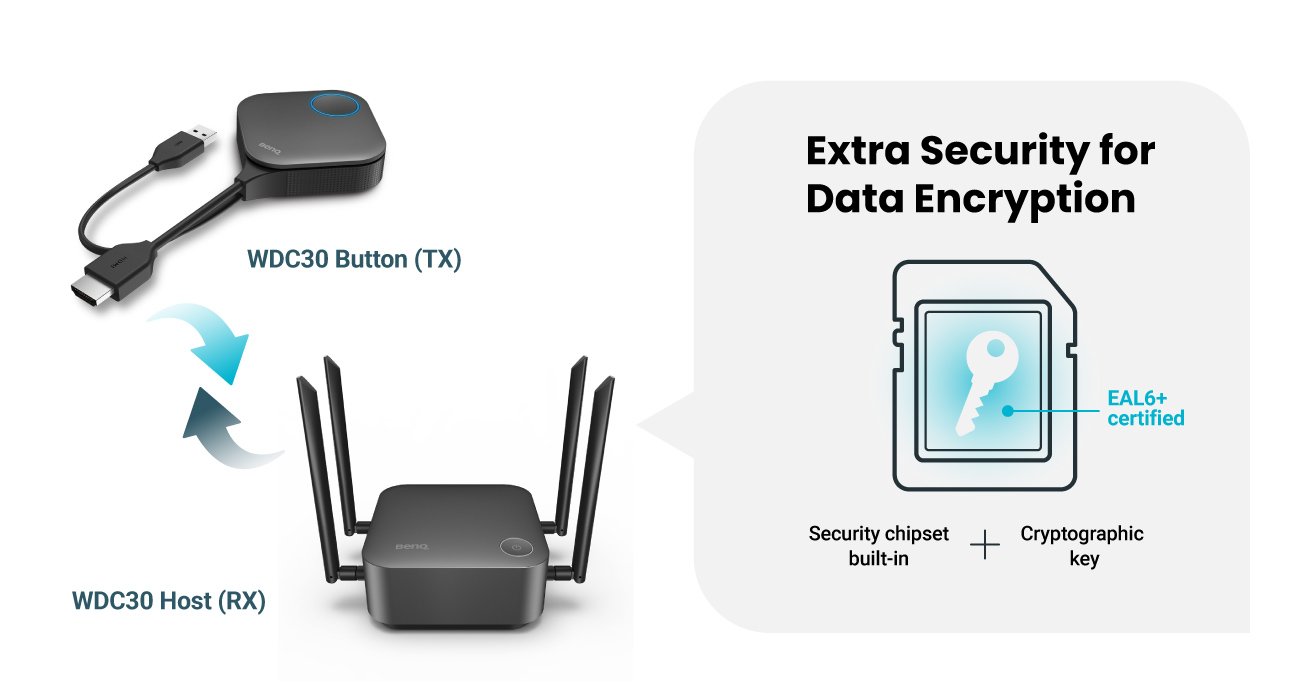

Oltre a questi componenti essenziali, anche la crittografia dei dati svolge un ruolo importante nella protezione dei dati in una rete wireless. A seconda dei livelli di sicurezza, la tecnologia di crittografia dei dati ha una gamma che va dal Wi-Fi WPA di base alla sicurezza basata su hardware. Se il vostro WPS trasporta i dati più sensibili, dovreste scegliere una soluzione di sicurezza basata su hardware. A differenza della crittografia dei dati Wi-Fi WPA standard, una soluzione basata su hardware memorizza una chiave crittografica nel chipset di sicurezza integrato nel ricevitore WPS dell'endpoint.

Ma come si può garantire che il chipset di sicurezza sia sicuro? Esistono standard di protezione dei dati che forniscono linee guida per aiutarvi nel processo decisionale quando valutate quale soluzione WPS acquistare. Negli Stati Uniti, il NIST (National Institutes of Standards and Technology) ha stabilito lo standard FIPS 140, mentre l'EU Cybersecurity Act ha stabilito un quadro di certificazione della cybersecurity che si rifà ai livelli di valutazione dei Common Criteria (come mostrato nella tabella seguente). Ad esempio, se si utilizza un WPS che richiede il massimo livello di sicurezza, si suggerisce che il chipset di sicurezza sia di livello EAL 4+/5+/6.

Il quadro di certificazione della cybersecurity dell'UE con la legge sulla cybersecurity dell'UE

CC Evaluation Level |

Attack Potential |

Security Level |

CC Evaluation Level EAL 2/3 | Attack Potential Basic | Security Level - |

CC Evaluation Level EAL 2+ / 3+ / 4 | Attack Potential Enhanced Basic | Security Level Low |

CC Evaluation Level EAL 3+ / 4+ / 5 | Attack Potential Moderate | Security Level Substantial |

CC Evaluation Level EAL 4+ / 5+ / 6 | Attack Potential High | Security Level High |

Fonte: Studio BSI 2017

Come InstaShow WDC30 fornisce una protezione di livello aziendale

Autenticazione bidirezionale trasmettitore-ricevitore con un handshake reciproco (tramite scambio di certificati) che crea un tunnel crittografato al termine dell'autenticazione.

Grazie alle caratteristiche di sicurezza sopra descritte, il sistema di presentazione wireless InstaShow WDC30 di BenQ è in grado di offrire un livello di protezione mai visto in altri dispositivi WPS. La protezione dei dati di InstaShow WDC30 inizia con gli indispensabili elementi costitutivi: un chip router discreto che consente un segnale wireless isolato dalla rete dell'organizzazione, un'installazione senza software e una procedura di autenticazione che garantisce che solo i dispositivi giusti possano connettersi. Una volta autenticata, la connessione e i successivi trasferimenti di dati sono protetti dall'algoritmo crittografico certificato FIPS 140-3 ed EAL6+ di InstaShow WDC30, con la chiave crittografica memorizzata in un chipset di sicurezza certificato EAL6+.

Anche se l'InstaShow WDC30 soddisfa tutti i requisiti di sicurezza dei dati sopra elencati, ci sono alcune caratteristiche aggiuntive che BenQ ha caricato sul dispositivo per ottimizzarlo ulteriormente, tra cui l'uso del più recente e veloce segnale wireless Wi-Fi 6 - che significa anche l'utilizzo delle funzioni di crittografia avanzata integrate nel Wi-Fi 6 - e un pulsante "cut-off" che consente di disabilitare le connessioni da dispositivi mobili BYOD per una maggiore protezione.

Per una migliore comprensione della portata delle caratteristiche di InstaShow WDC30, consultare la tabella delle specifiche qui sotto.

Trovate la modella InstaShow più adatta a voi

Model |

WDC10 / WDC10C |

WDC20 / WDC20C |

WDC30 |

Model Meeting Type | WDC10 / WDC10C Huddle Room Meeting | WDC20 / WDC20C Huddle Room Meeting | WDC30 Large-Size Room for confidentiality-sensitive meeting |

Model WiFi Standard | WDC10 / WDC10C WiFi5 | WDC20 / WDC20C WiFi5 | WDC30 WiFi6 |

Model Distance | WDC10 / WDC10C 8m | WDC20 / WDC20C 15m | WDC30 30m |

Model Output Resolution | WDC10 / WDC10C 1080p@60fps | WDC20 / WDC20C 4K@30fps | WDC30 4K@60fps |

Model B.Y.O.D | WDC10 / WDC10C N/A | WDC20 / WDC20C Airplay/ Google Cast/ BenQ InstaShare App | WDC30 Airplay/ Google Cast/ BenQ InstaShare App |

Model Max Connection | WDC10 / WDC10C 16 | WDC20 / WDC20C 32 | WDC30 64 |

Model Button Interface | WDC10 / WDC10C HDMI+USB Power or USB Type C | WDC20 / WDC20C HDMI+USB Power or USB Type C | WDC30 HDMI+USB Power |

Model WiFi Encryption | WDC10 / WDC10C WPA2 | WDC20 / WDC20C WPA2 | WDC30 WPA3 |

Model WiFi Security Certificate | WDC10 / WDC10C N/A | WDC20 / WDC20C N/A | WDC30 · CC EAL6+(ISO/IEC 15408) · FIPS 140-3 |

Model Others | WDC10 / WDC10C N/A | WDC20 / WDC20C HID Touchback Support | WDC30 · HID Touchback Support · Certified Germ Resistance |