Empfohlene BYOD- und BYOM-Sicherheitseinstellungen und Best Practices

- BenQ

- 2023-08-27

Es gibt mehrere wesentliche Unterschiede zwischen "Bring your own device" (BYOD) und "Bring your own meeting" (BYOM) und der Art und Weise, wie die beiden Ansätze am Arbeitsplatz angewendet werden.

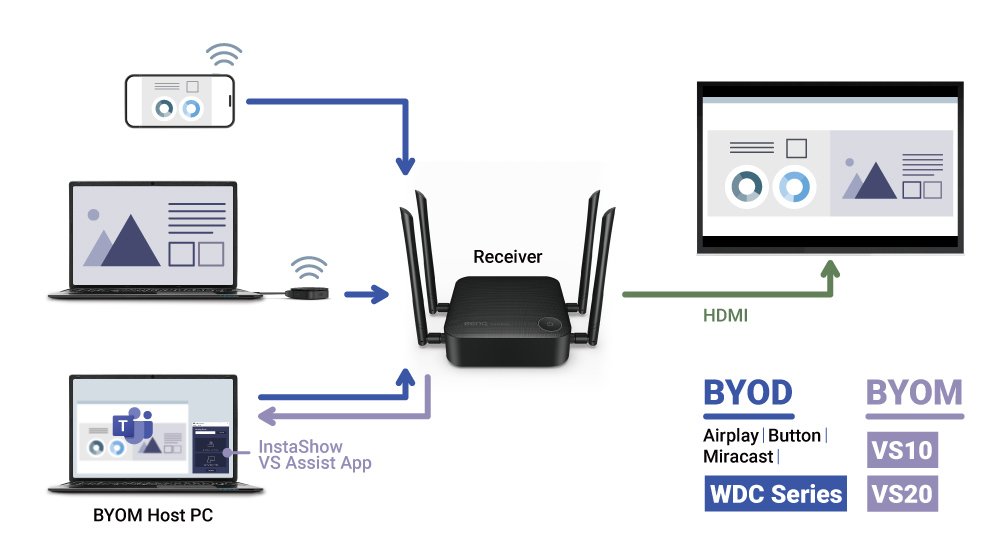

Bei BYOD koordiniert der Host-Receiver das Screen-Casting von verschiedenen Geräten, die direkten Empfang von einem Sender haben (z. B. BYOD oder Wireless Presentation System Button). Bei BYOD sprechen die Benutzergeräte direkt mit dem Host-Empfänger, der dann gespiegelte Präsentationsdaten an ein großes Display liefert. Die Präsentationsdaten können auf die im Raum anwesenden Personen beschränkt werden, und Sie müssen nicht einmal eine Internetverbindung herstellen, wenn Sie ein drahtloses Präsentationssystem (WPS) wie die BenQ InstaShow WDC-Serie verwenden. BenQ InstaShow WDC Serie

Bei BYOM empfängt der Host-Receiver nicht nur passiv Daten von einem Transmitter (TX), sondern muss auch BYOM-Geräten wie Laptops Zugang gewähren, damit diese alle Datenübertragungen, die an den Host-Receiver angeschlossen sind, einschließlich All-in-One-Videokonferenzgeräten und dem Display, erfassen können.

Das heißt, während bei BYOD die Geräte mit einem Host-Receiver kommunizieren, der sie auf einen großen Bildschirm spiegelt, ermöglicht der Host-Receiver bei BYOM nicht nur die Spiegelung oder das Casting der Geräte auf einen großen Bildschirm, sondern erfordert auch mehr Berechtigungen für die Datensicherheit und die Kontrolle darüber, wer auf den Host-Receiver zugreifen kann, und schafft somit mehr Sicherheit.

In einem hybriden Meeting kann der BYOM-Laptop (d. h. der Meeting Host) durch den Zugriff auf die Daten im Host Receiver das Casting des Meetings im Raum auf den lokalen Bildschirm mit den entfernten Teilnehmern synchronisieren. Wenn jedoch jeder Laptop frei auf die Daten im Host Receiver zugreifen kann, wird die Kontrolle vertraulicher Besprechungsdaten schwierig. Um eine wirksame Kontrolle vertraulicher Informationen zu gewährleisten, kann ein Sicherheitsmechanismus zwischen dem Host-Receiver und den Laptops implementiert werden.

Um die Datensicherheit in BYOM-Konfigurationen zu gewährleisten, ist die Zugangskontrolle daher von größter Bedeutung. Die Implementierung von WPA2-Enterprise zur Regulierung des Laptop-Zugriffs ist von entscheidender Bedeutung, um unbefugten Zugriff auf den Host-Receiver zu verhindern.

Vergleich von BYOD- und BYOM-Topologien

Um die Datensicherheit zu gewährleisten, gibt es drei Ebenen für BYOM-Schutzeinrichtungen:

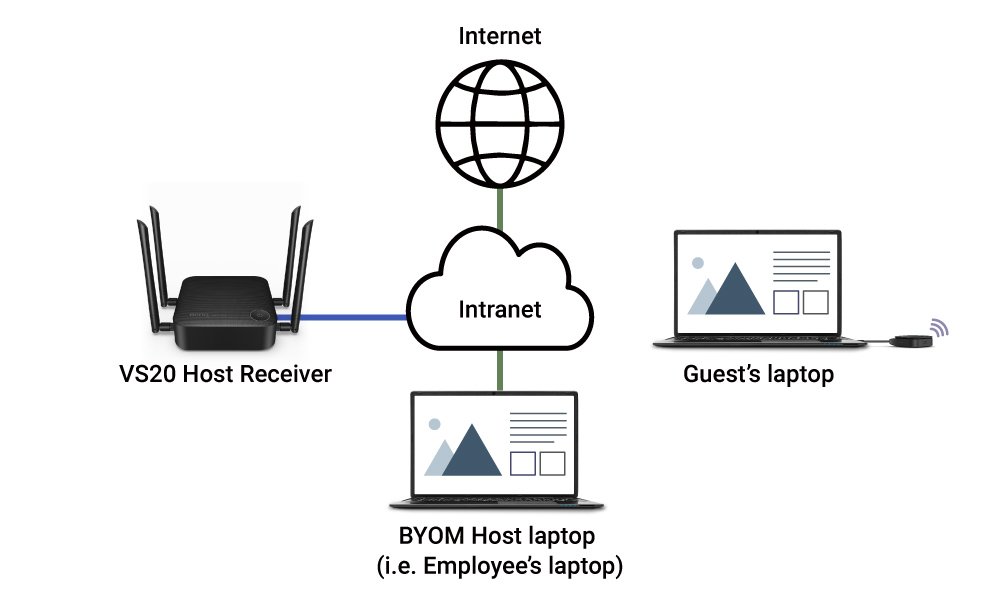

Eine indirekte Verbindung ist die erste Sicherheitsebene für BYOM. Unternehmen, die optimale Sicherheit und Schutz anstreben, können sich für eine indirekte Verbindung entscheiden.

Bei dieser Konfiguration stellen Sie, wie in der Abbildung gezeigt, eine indirekte Verbindung her, bei der der Host-Receiver und die Laptops der Mitarbeiter mit dem Intranet verbunden sind und nicht über eine direkte Verbindung zum Internet. Das Intranet kann die Firewall und den Active Directory (AD)-Server für die Sicherheit und den Schutz gegen unbefugtes Ausspähen oder Eindringen bereitstellen.

BYOM Indirekte Verbindung zum InstaShow VS20 Host

Die zweite schützende BYOM-Ebene ist die Aktivierung von WPA2-Enterprise mit Einrichtung von Gast-SSIDs. Damit können Sie eine separate SSID für Mitarbeiter und eine dedizierte SSID für Gäste mit unterschiedlichen Zugriffsrechten einrichten, um unbefugten Datenzugriff und -austausch zu verhindern.

Die dritte Ebene ist die Verwendung eines Pincodes. BYOM-Nutzer müssen einen Pincode eingeben, um Zugang zum Host-Receiver zu erhalten. Der Pincode wird nur an Personen vergeben, die sich im Konferenzraum selbst befinden. Auf diese Weise wird sichergestellt, dass die Präsentationsdaten auf die Personen im Raum beschränkt bleiben. Wenn Sie Gäste vor Ort haben, verbinden Sie diese einfach mit einer WPS-Taste, so dass Sie nicht einmal eine Verbindung zum Internet herstellen müssen, um auf den großen Bildschirm zu spiegeln. InstaShow VS20 Pin-Code-Funktionalität hinzugefügt Nov 2023.

Für Gäste-Laptops wird ein vereinfachter Ansatz empfohlen. Stellen Sie den Gästen eine BYOD- oder WPS-Taste für die Übertragung von Inhalten zur Verfügung, so dass keine Netzwerkverbindung erforderlich ist. Außerdem bietet die Konfiguration einer Gast-SSID zusätzlichen Schutz.

InstaShow VS20 Nutzer haben die Möglichkeit, ein Upgrade auf die neueste Firmware (Version 1.04) und InstaShow VS Assist App (Version 1.2.0) durchzuführen.

Bei BYOD übertragen die Benutzer in eine Richtung an den Host-Receiver, der die Inhalte dann auf einen großen Bildschirm spiegelt. Aber es gibt kein "Übersprechen" zwischen den Benutzergeräten, und die Benutzer haben keinen Zugriff auf die Ressourcen des Host-Receivers. Wie bei der BenQ InstaShow WDC-Serie, die eine dedizierte BYOD- oder WPS-Taste bietet, die frei vom Internet ist, so dass die Präsentationsdaten nur auf die Personen im Raum beschränkt werden können. Diese Fähigkeit bietet ausreichend Sicherheit für BYOD-Situationen.

Bei BYOM erfolgt die Kommunikation in beide Richtungen, wobei zumindest der Laptop des Konferenzleiters auf den Host-Receiver und andere Geräte, die an der Konferenz teilnehmen, zugreifen kann. Daher müssen die drei oben beschriebenen Sicherheitsebenen vorhanden sein. Wir empfehlen Ihnen dringend, die drei von uns beschriebenen Ebenen zu implementieren, die alle von InstaShow VS20 unterstützt und aktiviert werden, um die bestmögliche organisatorische Sicherheit, Vertraulichkeit und Ruhe zu gewährleisten.

Möchten Sie mehr darüber erfahren, wie BenQ InstaShow VS20 sicheres BYOM möglich macht?

Empfohlene Artikel

-

Trends und Wissenswertes

BYOM und die effektivste Lösung für drahtlose Videokonferenzen

Das BenQ InstaShow® VS20 vereinfacht Videokonferenzen durch einfache Integration von Kameras und Audio mehrerer BYOM-Teilnehmer und fördert so erfolgreiches hybrides Arbeiten.

2023.05.11 -

Trends und Wissenswertes

So starten Sie ein Hybrides Meeting mit BenQ InstaShow® VS20

BenQ InstaShow VS20 integrates hassle-free video conferencing capabilities into Wireless Presentation System (WPS). This article shows how to use VS20 for hybrid meetings in three steps…

2023.04.27